– это устройство, которое используется во всех сферах жизнедеятельности человека. Передача и хранение информации, ведение бухгалтерии, диагностика в сфере медицины – далеко не полный перечень функций, выполняемых данным оборудованием. Однако успешное функционирование компьютера зависит от качества программного обеспечения. Системой стандартизации к информационным продуктам предъявляется ряд требований.

Сертификация программного обеспечения – это процедура, направленная на подтверждение соответствия данного компонента нормам и стандартам, действующим на территории России.

Поскольку основной контролирующей системой в нашей стране является Госстандарт, процедура проверки для такой продукции проводится именно в этой структуре. В соответствии с положениями от 1 декабря 2009 года, сертификат на данный продукт не является обязательным. Несмотря на это, многие изготовители и продавцы такой продукции считают необходимым получить документальное подтверждение соответствия в Госстандарте на основе добровольного желания.

Сертификация проводится на основе требований ГОСТ 19781-90. Добровольная процедура контроля повышает конкурентоспособность товаров, поскольку вызывает доверие со стороны потребителей. Она осуществляется в , имеющих аккредитацию Госстандарта. С целью получения разрешительного документа производителю или продавцу необходимо подать заявку, предоставить документы и саму программу для исследования. После детального изучения материалов специалисты принимают решение об их соответствии нормативам данной системы.

Отказное письмо

Если оформление такого разрешительного документа не входит в планы производителя либо продавца, можно получить . Этот документ является подтверждением того факта, что изделие не вошло в перечень товаров, подлежащих обязательному сертификационному контролю в Госстандарте. Отказное письмо необходимо для проведения таможенного контроля либо для заключения делового соглашения.

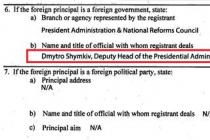

Действует Редакция от 03.03.1997

| Наименование документ | ПРИКАЗ ЦБ РФ от 03.03.97 N 02-144 "О ВВЕДЕНИИ В ДЕЙСТВИЕ ВРЕМЕННЫХ ТРЕБОВАНИЙ ПО ОБЕСПЕЧЕНИЮ БЕЗОПАСНОСТИ ТЕХНОЛОГИЙ ОБРАБОТКИ ЭЛЕКТРОННЫХ ПЛАТЕЖНЫХ ДОКУМЕНТОВ В СИСТЕМЕ ЦЕНТРАЛЬНОГО БАНКА РОССИЙСКОЙ ФЕДЕРАЦИИ" |

| Вид документа | приказ, положение |

| Принявший орган | цб рф |

| Номер документа | 02-144 |

| Дата принятия | 01.01.1970 |

| Дата редакции | 03.03.1997 |

| Дата регистрации в Минюсте | 01.01.1970 |

| Статус | действует |

| Публикация |

|

| Навигатор | Примечания |

ПРИКАЗ ЦБ РФ от 03.03.97 N 02-144 "О ВВЕДЕНИИ В ДЕЙСТВИЕ ВРЕМЕННЫХ ТРЕБОВАНИЙ ПО ОБЕСПЕЧЕНИЮ БЕЗОПАСНОСТИ ТЕХНОЛОГИЙ ОБРАБОТКИ ЭЛЕКТРОННЫХ ПЛАТЕЖНЫХ ДОКУМЕНТОВ В СИСТЕМЕ ЦЕНТРАЛЬНОГО БАНКА РОССИЙСКОЙ ФЕДЕРАЦИИ"

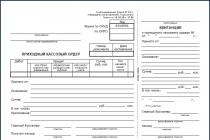

ТИПОВОЙ ПАСПОРТ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ АВТОМАТИЗИРОВАННОГО РАБОЧЕГО МЕСТА

Подразделение ________________________________________________

Наименование автоматизированной банковской системы ____________

Вычислительный комплекс ______________________________________

Операционная среда ___________________________________________

Наименование СУБД ___________________________________________

Рабочее место _________________________________________________

N системного блока ____________________________________________

| Идентификатор модуля | Разработчик | Назначение модуля | Объем модуля | Контрольная сумма | Прим. |

Начальник подразделения ______________________________________

Начальник подразделения ТЗИ __________________________________

Начальник подразделения сопровождения ________________________

Приложение 4

ТРЕБОВАНИЯ К ОРГАНИЗАЦИИ ПАРОЛЬНОЙ ЗАЩИТЫ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ УЧАСТНИКА ЭЛЕКТРОННЫХ ПЛАТЕЖЕЙ1. Участником электронных платежей должна быть организована централизованная служба (группа в составе подразделения безопасности и защиты информации) парольной защиты. Задачей данной службы является организационно - техническое обеспечение процессов генерации, смены и удаления паролей во всех автоматизированных системах и ЭВМ участника электронных платежей, разработка всех необходимых инструкций и контроль за действиями персонала по работе с паролями.

2. Личные пароли должны выбираться пользователями автоматизированной системы самостоятельно, но с учетом следующих требований:

Длина пароля должна быть не менее 8 символов;

В числе символов пароля обязательно должны присутствовать буквы в верхнем и нижнем регистрах, цифры и специальные символы (@, #, $, &, *, % и т.п.);

Пароль не должен включать в себя легко вычисляемые сочетания символов (имена, фамилии, наименования АРМ и т.д.), а также общепринятые сокращения (ЭВМ, ЛВС, USER, SYSOP и т.д.);

При смене пароля новое значение должно отличаться от предыдущего не менее чем в 6 позициях;

Личный пароль пользователь не имеет права сообщать никому.

Владельцы паролей должны быть ознакомлены под расписку с перечисленными выше требованиями и предупреждены об ответственности за использование паролей, не соответствующих данным требованиям, а также за разглашение парольной информации.

3. В случае, если формирование личных паролей пользователей осуществляется централизованной службой парольной защиты, ответственность за правильность их формирования и распределение возлагается на указанную службу.

4. Резервная копия пароля каждого сотрудника в отдельном опечатанном конверте должна храниться в сейфе руководителя подразделения. Для опечатывания конвертов с паролями должны применяться либо личные печати владельцев (при наличии), либо печать уполномоченного представителя Управления (отдела) безопасности и защиты информации территориального учреждения Банка России.

5. Полная плановая смена паролей должна проводиться регулярно, не реже одного раза в месяц.

6. Внеплановая смена (удаление) личного пароля любого пользователя автоматизированной системы в случае прекращения его полномочий (увольнение либо переход на другую работу внутри участника электронных платежей) должна производиться немедленно после окончания последнего сеанса работы данного пользователя с системой.

7. Внеплановая полная смена паролей должна производиться в случае прекращения полномочий (увольнение, переход на другую работу внутри участника электронных платежей и другие обстоятельства) администраторов информационной безопасности и других сотрудников, которым по роду работы были предоставлены либо полномочия по управлению автоматизированной системой в целом, либо полномочия по управлению подсистемой защиты информации данной автоматизированной системы, а значит, кроме личного пароля, им могут быть известны пароли других пользователей системы.

8. В случае компрометации личного пароля хотя бы одного пользователя автоматизированной системы должны быть немедленно предприняты меры в соответствии с п. 6 или п. 7 настоящих Требований в зависимости от полномочий владельца скомпрометированного пароля.

Начальник ГУ безопасности

и защиты информации

Банка России

А.И.ЛАХТИКОВ

3.1. В целях автоматизации производственной, управленческой, вспомогательной деятельности в Организации разрешено применение ограниченного перечня коммерческого ПО (согласно Реестру) и бесплатного ПО (необходимого для выполнения производственных задач и указанного в Паспорте ПК).

3.2. В состав каждого АРМ входит набор ПО для выполнения определенного вида деятельности. Первоначальная комплектация АРМ определяется Руководителем структурного подразделения совместно с Руководителем отдела ИТ. ПО, не входящее в состав АРМ, не может быть установлено и использовано работниками Организации без процедуры согласования.

3.3. Описание конфигурации ПК и перечень установленного ПО фиксируется в Паспорте ПК, подписывается администратором ИС, Руководителем структурного подразделения, Руководителем отдела ИТ и пользователем ИС. Тем самым подтверждается согласие сторон:

3.3.1. С указанной в Паспорте ПК комплектацией оборудования АРМ и перечнем установленного ПО;

3.3.2. С фактом передачи от Организации к работнику (Пользователю ИС) ответственности за использование любого нелицензионного ПО, самовольное изменение конфигурации АРМ и несанкционированную установку любого ПО на вверенном данному Пользователю АРМ.

3.4. Все операции по установке, сопровождению и поддержке, удалению ПО АРМ выполняются непосредственно (при участии) администраторами ИС.

3.5. Порядок эксплуатации программного обеспечения в Организации состоит из следующих этапов:

3.5.1. Определение потребности в ПО

Запрос на установку дополнительного ПО может быть инициирован: А) Руководителем структурного подразделения, Б) администратором ИС.

А) Запрос Руководителя структурного подразделения на установку ПО производится в случаях:

необходимости организации АРМ для нового работника;

необходимости выполнения работниками новых (дополнительных) обязанностей, для которых требуется дополнительное ПО или полная замена АРМ;

появления качественно нового (альтернативного) ПО, взамен используемого в составе АРМ.

Руководитель структурного подразделения готовит запрос на установку ПО в утвержденной форме на имя Руководителя отдела ИТ.

При наличии в Организации запрошенного ПО, специалист отдела ИТ выполняет работы по его установке, за АРМ пользователя закрепляется лицензия.

При отсутствии в Организации вакантных лицензий на коммерческое ПО (из перечня в Реестре), Руководитель структурного подразделения готовит заявку на приобретение ПО в установленном порядке.

В случае необходимости закупки коммерческого ПО вне списка Реестра:

Руководитель отдела ИТ определяет возможность использования данного коммерческого ПО в ИС Организации;

Руководитель структурного подразделения готовит заявку на приобретение коммерческого ПО;

после приобретения Руководитель отдела ИТ вносит сведения о новом коммерческом ПО в журнал регистрации дополнений к Реестру. По итогам года сведения из журнала переносятся в Реестр для утверждения на следующий период.

Б) Запрос администратора ИС на установку ПО производится в случаях:

устранения уязвимостей систем обеспечения информационной безопасности Организации;

плановой замены используемого пользователями ПО;

внедрения новых информационных технологий.

Порядок согласования установки ПО:

Руководитель отдела ИТ определяет наличие вакантных лицензий и осуществляет выделение (закрепление за АРМ или сервером) необходимых лицензий, обеспечивает выполнение работ по установке необходимого ПО.

При необходимости закупки дополнительного ПО, Руководитель отдела ИТ определяет возможность его использования в ИС Организации, готовит заявку на приобретение.

3.5.2. Приобретение ПО

3.5.2.1. Приобретение ПО осуществляется согласно действующим в Организации правилам закупок.

3.5.2.2. В работе конкурсной комиссии в качестве эксперта принимает участие руководитель отдела ИТ.

3.5.2.3. Приобретенное ПО принимается к учету в бухгалтерии, передается для ввода в эксплуатацию в отдел ИТ.

3.5.3. Установка (внедрение) ПО

3.5.3.1. Руководитель отдела ИТ обеспечивает оперативный учет лицензий вводящегося в эксплуатацию ПО, организует работы по установке ПО на ПК пользователей ИС.

3.5.3.2. Администратор ИС формирует в электронной учетной системе Паспорт ПК, готовит 2 экземпляра Паспорта ПК в бумажной форме, подписывает сам и передает на подпись Руководителю структурного подразделения, Руководителю отдела ИТ и Пользователю ИС. Один экземпляр Паспорта остается у Руководителя структурного подразделения, другой сохраняется в архиве документов отдела ИТ.

3.5.3.3. Если осуществляется установка (внедрение) коммерческого ПО:

3.5.3.3.1. Руководитель отдела ИТ готовит справку о сроке полезного использования коммерческого ПО для бухгалтерии, акт ввода в эксплуатацию (по необходимости);

3.5.3.3.2. Аппаратные ключи (в том числе ключевые носители), сертификаты подлинности (наклейки на корпус системного блока АРМ) передаются пользователю ИС в составе АРМ.

3.5.4. Поддержка и сопровождение ПО

3.5.4.1. Поддержка и сопровождение ПО выполняется техническими специалистами - администраторами ИС или программистами.

3.5.4.2. Поддержка и сопровождение ПО заключается в выполнении следующих видов работ:

настройка и адаптация установленного ПО;

установка обновлений ПО;

регламентированное создание резервных копий (архивирование) ПО и пользовательских данных (электронных документов, баз данных);

устранение неисправностей, связанных с использованием установленного ПО;

консультирование пользователей ИС.

3.5.4.3. Работа по сопровождению ПО может быть инициирована пользователем ИС (Руководителем структурного подразделения) либо непосредственно администратором ИС, программистом.

3.5.4.4. Любое изменение перечня установленного ПО, возникшее в ходе выполнения работ, должно быть отражено в Паспорте ПК.

3.5.5. Удаление (вывод из эксплуатации) ПО

3.5.5.1. ПО выводится из эксплуатации в следующих случаях:

окончание лицензионного срока использования ПО;

замена используемого ПО на альтернативное;

прекращение использования ПО вследствие отсутствия надобности, морального старения.

3.5.5.2. Вывод из эксплуатации выполняется техническими специалистами:

3.5.5.2.1. Проводится внеочередной аудит ПО Организации;

3.5.5.2.2. Выполняется удаление выводимого из эксплуатации ПО со всех ПК Организации;

3.5.5.2.3. При необходимости подготавливается и передается в бухгалтерию акт вывода из эксплуатации коммерческого ПО;

3.5.5.2.4. Выполняются необходимые обновления Паспортов ПК;

3.5.5.2.5. При удалении (выводе из эксплуатации) коммерческого ПО в отдел ИТ в целях дальнейшего хранения передаются (при необходимости оформляются акты возврата): аппаратные ключи (ключевые носители), находившиеся у пользователя ИС, оригиналы носителей с дистрибутивом ПО, документация к ПО, лицензионные договора (соглашения), копии договоров поставки, а также документов, подтверждающих факт купли-продажи.

3.6. При эксплуатации программного обеспечения необходимо:

3.6.1. Соблюдать требования настоящего Положения.

3.6.2. Использовать имеющееся в распоряжении ПО исключительно для выполнения своих служебных обязанностей.

3.6.3. Ознакомиться с Паспортом ПК после проведенных работ по установке или удалению нового ПО, в случае согласия с содержащимися в нем данными, поставить собственноручную подпись в двух экземплярах Паспорта ПК.

3.6.4. Обеспечивать сохранность переданных в составе АРМ носителей с ключевой информацией, сертификатов подлинности коммерческого ПО, наклеенных на корпус системного блока АРМ.

3.6.5. Содействовать администратору ИС в выполнении работ по установке, настройке, устранению неисправностей и аудита установленного ПО.

3.6.3. Ставить в известность администраторов ИС о любых фактах нарушения требований настоящего Положения.

3.7. При эксплуатации программного обеспечения запрещено:

3.7.1. Использовать АРМ не по назначению.

3.7.2. Самостоятельно вносить изменения в конструкцию, конфигурацию, размещение АРМ ИС и другого оборудования ИС.

3.7.3. Изменять состав установленного на АРМ ПО (устанавливать новое ПО, изменять состав компонент пакетов ПО и удалять ПО).

3.7.4. Приносить на внешних носителях и несанкционированно запускать на своем или другом АРМ любые системные или прикладные программы, не указанные в Паспорте ПК.

Сертификат на программное обеспечение, сертификация программного обеспечения

Программное обеспечение (выдается сертификат на программное обеспечение

в соответствии с ГОСТ 19781-90) — комплекс компьютерных программ, которые обеспечивают нормальную работу самого компьютера, обработку данных и их передачу другим устройствам обработки данных.

Компьютерные программы разрабатываются программистами, а потом тестируются и отлаживаются другими IT-специалистами, прежде, чем они станут доступны для пользователей и начнется их массовая эксплуатация (а в определенных случаях и сопровождение, для осуществления которого необходимо получить сертификат

на программное обеспечение и его сопровождение в соответствии с ГОСТ Р ИСО/МЭК 14764-2002).

В силу специфики работы самой компьютерной техники (выдается сертификат на программное обеспечение в соответствии с ГОСТ 25123-82), выделяют две основные категории программного обеспечения:

- системные программы (управляют взаимодействием компонентов самого компьютера);

- прикладные программы (предназначенные для решения внешних задач, например, обработки текстов или воспроизведения видео-информации, выдается сертификат на программное обеспечение в соответствии с ГОСТ 19781-90).

В качестве третьего основного класса программного обеспечения часто так же выделяют и программные инструменты разработки программ.

Согласно другой классификации, программное обеспечение можно разделить на базовое и сервисное.

Базовое программное обеспечение подразделяется на:

- операционные системы (OS/2, Windows NT\XP, Unix, Solaris);

- операционные оболочки,

- сетевые операционные системы (обеспечивают обработку, передачу и хранение данных в сети Интернет),

- системы управления файлами,

- системные утилиты.

Но современное состояние развития программного обеспечения показывает, что эти сегменты все больше сливаются в глобальные операционные системы, выполняющие функции всех трех этих элементов.

Сервисное программное обеспечение (прикладные программы) можно классифицировать по функциональному признаку (ГОСТ Р ИСО/МЭК ТО 12182-2002) и разделить на:

- программы диагностики работоспособности компьютера и обслуживания дисков (утилиты)

- архиваторы,

- антивирусные программы,

- текстовые редакторы,

- программы для работы с видео,

- программы для работы с аудио,

- программы шифрования,

- для работы с почтой,

- Интернет-браузеры,

- программы для закачки файлов из сети Интернет (менеджеры закачки) и многие другие.

Прикладные программы могут быть разработаны в виде пакетов прикладных программ (на них выдается сертификат на программное обеспечение в соответствии с ГОСТ Р ИСО/МЭК 12119-2000). Например, для банковской сферы, офиса. Так, например, офисные пакеты прикладных программ включают в себя обычно: электронные органайзеры, программы-переводчики, программы для распознавания считанной сканером информации, коммуникационные программы, в том числе и для работы в сети Интернет.

Прикладные программы так же делятся на программы общего пользования (общераспространенные) и специальные программы.

К специальным программам относятся, например, бортовые программные системы сбора информации. К специфическим программам – системы управления базами данных и групповое программное обеспечение (средства одновременной работы с файлами, корпоративной электронной почты, средства телеконференций и планирования проектов).

Сами базы данных разделяют на: документальные (архивы) и фактографические (картотеки), централизованные и распределенные, табличные и иерархичные.